Haben diese beiden diskutiert. MIt der Folge dass Precht seine Honorarprofessur in Lüneburg aufgibt, weil…

Car2Go gehackt? Oder wie man Probleme mit Datensicherheit geschickt formuliert

Car2Go wurde anscheinend gehackt und die erbeuteten Daten werden derzeit teilweise dazu missbraucht Phishing-SMS an Kunden zu versenden. Jedenfalls hatte Car2Go am 26.1.2016 an alle seine deutschen Kunden (weltweit über 1,6 Millionen) eine Warnung per SMS und E-Mail versendet, man möge doch bitte nicht auf SMS reagieren, die vorgeben von Car2Go zu stammen aber letztlich nur sensible Daten stehlen wollen.

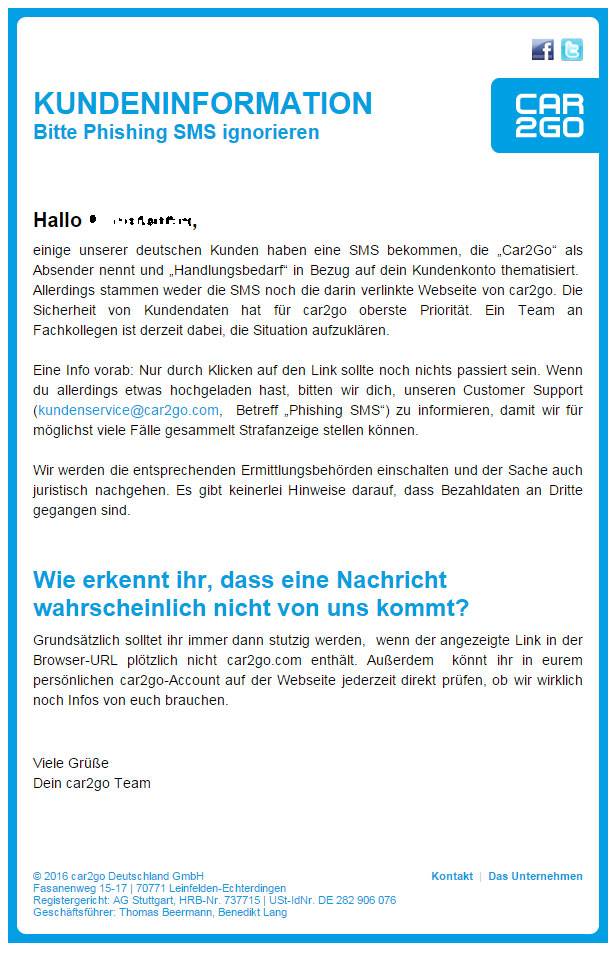

Zusätzlich gibt es einen Newsletter mit folgendem Inhalt:

Hinweise auf entwendete Kundendatensätze – Die Namen sind den Angreifern bekannt

Das wichtigste bleibt sowohl in der Info-SMS als auch in dem Newsleter jedoch unerwähnt! In der benannten Phishing-SMS werden die Kunden mit vollem Namen angesprochen. Zuordnung von Namen und Handynummern mit der Gemeinsamkeit, dass nur Kunden von Car2Go betroffen sind, bedeutet jedoch nichts anderes als das Kundendatensätze in erheblichem Umfang und Ausmaß in falsche Hände geraten sind. Sicherlich, das passiert immer mal wieder und kein System ist sicher genug als dass es niemals betroffen sein könnte, dennoch halte ich die Aussagen von Car2Go in diesem Zusammenhang für Augenwischerei.

Warum? Car2Go weist nicht darauf hin, dass die Namen den Hackern bekannt sind. Dass mit solchen Datensätzen jedoch wesentlich mehr Schindluder getrieben werden kann als mit blind versendeten, nichtpersonalisierten Nachrichten sollte jedem klar sein. Diese Information vorzuenthalten ist doppelter Hinsicht problematisch. Einerseits weil der Eindruck entstehen kann, dass die ganze Sache so versucht wird herunterzuspielen und andererseits weil es einen Umgang mit den Kunden zeigt, der von Intransparenz geprägt ist.

Verschleiern und Verwirren – Mal so tun als ob das ein generischer Angriff ist

Für mich ein klassischer PR-Fail. Nachvollziehbarer Weise will Car2Go erstmal so tun, als ob es sich bei der ganzen Sache um einen generischen Phishing-Angriff handelt. Die Tatsache, dass jedoch Namenszuordnungen betroffen sind, deutet allerdings darauf hin, dass dies womöglich nur die Spitze des Eisbergs ist. Daher wirkt auch der tolle Tipp, woran man unechte Nachrichten erkennen kann ziemlich dürftig. Denn an genau dieser Stelle wird üblicherweise darauf hingewiesen, dass man die Authentizität eines Absender anhand der Tatsache erkennt, dass dieser einen mit vollem Namen anspricht. Alleine das Ausbleiben eines Hinweises, dass dieses Merkmal hier nicht mehr greift, scheint mir geradezu fahrlässig. Ob ein „Team an Fachkollegen“ da noch irgendetwas retten kann, wage ich zu bezweifeln.

- Weitere Informationen bei PCWelt.de